Escaneo de activos

Seguridad de endpoints

Los datos de riesgo se ingieren de NVD, Microsoft, CISA y ExploitDB

Las vulnerabilidades se clasifican en función de la puntuación CVSS y EPSS

Para MacOS, Linux, Windows

Implementación a través de Intune, GPO, manual

Visión histórica

Cada uno encuentra software en cualquier lugar

Asegurado a través de claves API

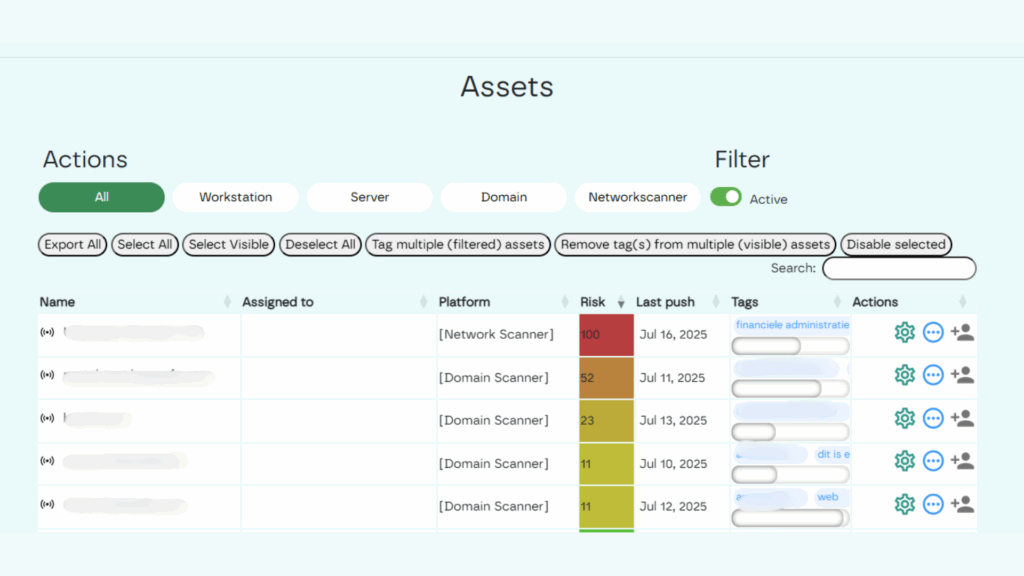

Identificar los activos vulnerables de una organización

La plataforma realiza un análisis del software y las vulnerabilidades en MacOS, Linux, Windows y la presencia de políticas y parches débiles básicos en los equipos que ejecutan Windows.

Datos

Los datos de riesgos externos se ingieren desde NVD, Microsoft, CISA y ExploitDB. El portal almacena y muestra todos los puntos finales, puertos y servicios, software y versiones de los segmentos de red. Las vulnerabilidades del software se clasifican en función de la puntuación CVSS y la puntuación EPSS. Se almacenan datos históricos para posibilitar las comparaciones. Las vulnerabilidades se mencionan según el CVS. Para cada host se puede establecer la configuración y la priorización de los activos, el etiquetado de los activos y el nivel de advertencia.

Resultados

Se alerta directamente a los usuarios cuando se encuentran vulnerabilidades. Todos los hallazgos pueden revisarse en el panel de Power BI y compartirse con los demás. La información detallada está disponible en el portal.

Para más servicios de escaneo, nuestro escaneo de dominios ofrece resultados igualmente completos.

Regulación

No se recogen datos de identificación personal, pero los usuarios pueden decidir vincular los activos a los empleados. Esto está pendiente de los acuerdos entre empleador y empleado. Los datos pueden mostrar quién utiliza qué programas o aplicaciones.

Conexión de punto final para todas las API, Windows, políticas, parches

Informes de riesgos, puntuaciones como CVSS y EPSS

Evaluación de riesgos tanto de rivew rápido como de análisis exhaustivo

No Credit Card Required

Awareness Training

& Security Assessments