Escaneo de vulnerabilidades de red

Características principales

Escaneo de red

Escaneo regular de todos los hosts y servicios

Multisegmento

Resumen y supervisión de vulnerabilidades

Identificación mejorada, por ejemplo, MySQL, RDP y puertos no cifrados

Actividad histórica de la red

Asegurado a través de claves API

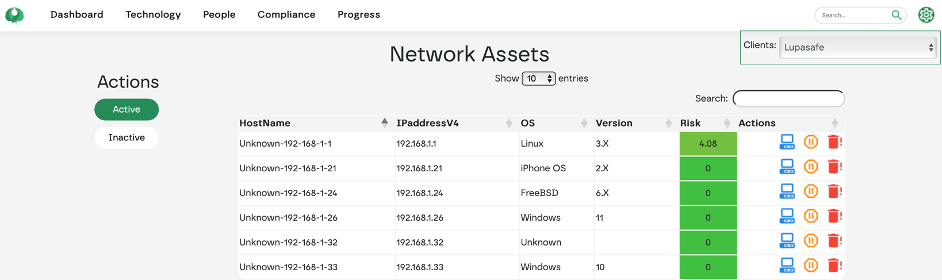

El escaneo continuo y frecuente de los segmentos de red internos en busca de hosts y servicios identifica las vulnerabilidades.

Datos

Los datos de riesgos externos se ingieren desde NVD, Microsoft y CISA. El portal almacena y muestra todos los hosts, puertos y servicios, software y versiones de los segmentos de red. Las vulnerabilidades del software se clasifican en función de la puntuación CVSS y la puntuación EPSS. Se almacenan datos históricos para posibilitar las comparaciones. Las vulnerabilidades se mencionan según el CVS. Para cada host se puede establecer la configuración y la priorización de activos, así como el etiquetado de activos y el nivel de advertencia.

Resultados

En cuanto se identifican vulnerabilidades, los usuarios reciben alertas en función de su configuración. Todos los hallazgos pueden revisarse en el panel de Power BI y compartirse con los demás. La información detallada está disponible en el portal y en los informes. Nuestros servicios de escaneo de dominios pueden proporcionar resultados igualmente completos.

Escaneos continuos de nmap

Impresión dactilar de software y versiones

Datos utilizados para el cumplimiento y priorizados para el panel de control

No Credit Card Required

Awareness Training

& Security Assessments